身份验证

注意

此页面假设您已拥有身份提供商 (IdP),例如 Google、Entra ID(以前称为 Azure AD)或 Okta,它处理身份验证过程并返回访问令牌。

了解如何使用 OAuth 2.0 通过 Web 浏览器让用户验证您的扩展,然后返回到您的扩展。

在 OAuth 2.0 中,“授权类型”一词是指应用程序获取访问令牌的方式。尽管 OAuth 2.0 定义了几种授权类型,但此页面仅描述如何使用授权码授权类型来授权来自您的扩展的用户。

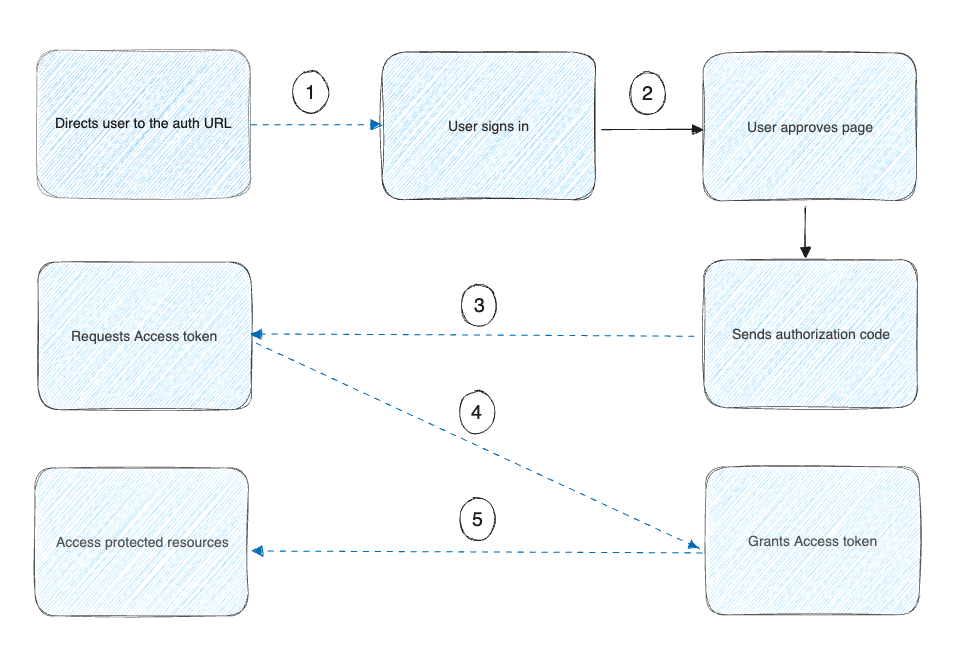

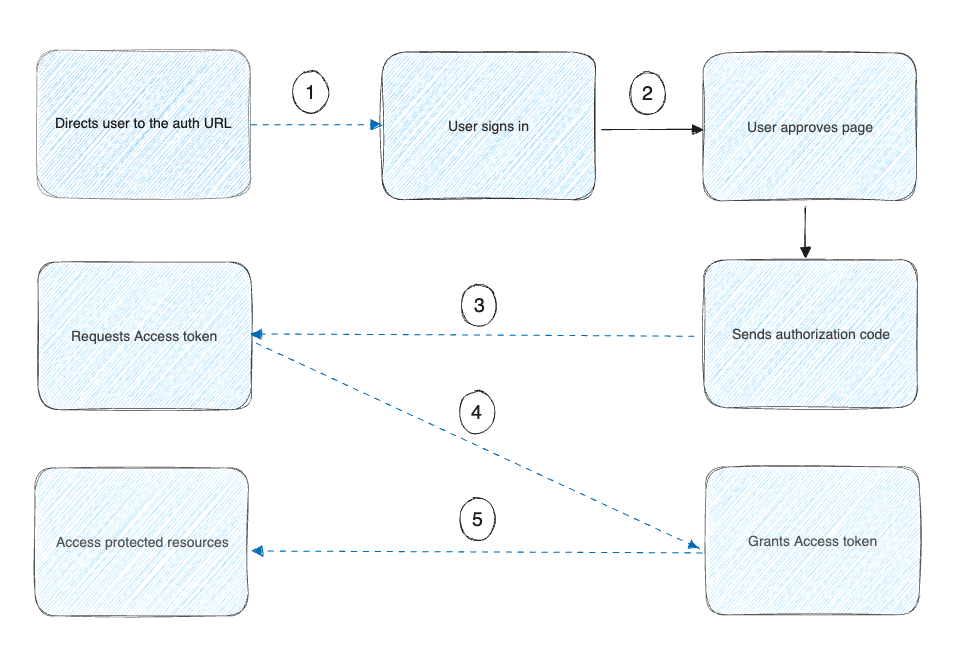

授权码授予流程

授权码授权类型用于让机密客户端和公共客户端将授权码交换为访问令牌。

用户通过重定向 URL 返回客户端后,应用程序将从 URL 获取授权码,并使用它来请求访问令牌。

上图显示了:

- Docker 扩展会要求用户授权访问其数据。

- 如果用户授予访问权限,则扩展会向服务提供商请求访问令牌,并将用户的访问授权和身份验证详细信息传递给服务提供商以识别客户端。

- 然后,服务提供商验证这些详细信息并返回访问令牌。

- 扩展使用访问令牌向服务提供商请求用户数据。

OAuth 2.0 术语

- Auth URL:API 提供商授权服务器的端点,用于检索授权码。

- 重定向 URI:客户端应用程序回调 URL,在授权后重定向到此处。这必须在 API 提供商处注册。

用户输入用户名和密码后,即可成功验证身份。

打开浏览器页面以验证用户身份

您可以从扩展 UI 提供一个按钮,当选中该按钮时,它会在浏览器中打开一个新窗口以验证用户身份。

使用 ddClient.host.openExternal API 在浏览器中打开 Auth URL。例如:

window.ddClient.openExternal("https://authorization-server.com/authorize?

response_type=code

&client_id=T70hJ3ls5VTYG8ylX3CZsfIu

&redirect_uri=${REDIRECT_URI});获取授权码和访问令牌

您可以通过将docker-desktop://dashboard/extension-tab?extensionId=awesome/my-extension列为您使用的 OAuth 应用程序中的redirect_uri并将授权码作为查询参数连接起来,从扩展 UI 获取授权码。然后,扩展 UI 代码将能够读取相应的代码查询参数。

重要

使用此功能需要 Docker Desktop 中的扩展 SDK 0.3.3。您需要确保在镜像标签中使用

com.docker.desktop.extension.api.version设置的扩展所需 SDK 版本高于 0.3.3。

授权

此步骤是用户在浏览器中输入其凭据的地方。授权完成后,用户将被重定向回您的扩展用户界面,并且扩展 UI 代码可以使用作为 URL 中查询参数一部分的授权码。

交换授权码

接下来,您将授权码交换为访问令牌。

扩展必须向 0Auth 授权服务器发送一个POST请求,其中包含以下参数:

POST https://authorization-server.com/token

&client_id=T70hJ3ls5VTYG8ylX3CZsfIu

&client_secret=YABbyHQShPeO1T3NDQZP8q5m3Jpb_UPNmIzqhLDCScSnRyVG

&redirect_uri=${REDIRECT_URI}

&code=N949tDLuf9ai_DaOKyuFBXStCNMQzuQbtC1QbvLv-AXqPJ_f注意

在此示例中,客户端的凭据包含在

POST查询参数中。OAuth 授权服务器可能要求凭据作为 HTTP 基本身份验证标头发送,或者可能支持不同的格式。有关详细信息,请参阅您的 OAuth 提供商文档。

存储访问令牌

Docker Extensions SDK 没有提供存储密钥的特定机制。

强烈建议您使用外部存储源来存储访问令牌。

注意

扩展之间的用户界面本地存储是隔离的(一个扩展无法访问另一个扩展的本地存储),并且当用户卸载扩展时,每个扩展的本地存储都会被删除。

后续步骤

了解如何发布和分发您的扩展