在CI中评估策略合规性

在持续集成管道中添加策略评估可以帮助您检测和防止代码更改导致策略合规性比基线更差的情况。

在CI环境中进行策略评估的推荐策略包括评估本地镜像并将结果与基线进行比较。如果本地镜像的策略合规性比指定的基线更差,则CI运行将失败并显示错误。如果策略合规性更好或保持不变,则CI运行将成功。

此比较是相对的,这意味着它只关注您的CI镜像是否比基线更好或更差。它不是一个绝对的检查,以通过或失败所有策略。通过相对于您定义的基线进行测量,您可以快速查看更改对策略合规性的积极或消极影响。

工作原理

在CI中进行策略评估时,您会在CI管道中构建的镜像上运行本地策略评估。要运行本地评估,您评估的镜像必须存在于运行CI工作流程的镜像存储库中。构建或拉取镜像,然后运行评估。

要运行策略评估并在本地镜像的合规性比比较基线更差的情况下触发失败,您需要指定用作基线的镜像版本。您可以硬编码特定的镜像引用,但更好的解决方案是使用环境来自动从环境中推断镜像版本。下面的示例使用环境将CI镜像与production环境中的镜像进行比较。

示例

以下关于如何在CI中运行策略评估的示例使用Docker Scout GitHub Action 来对CI中构建的镜像执行compare命令。compare命令有一个to-env输入,它将针对名为production的环境运行比较。exit-on输入设置为policy,这意味着只有当策略合规性恶化时,比较才会失败。

此示例不假设您使用Docker Hub作为您的容器注册表。因此,此工作流两次使用docker/login-action

- 一次用于验证您的容器注册表。

- 再次用于验证Docker以拉取您的

production镜像的分析结果。

如果您使用Docker Hub作为您的容器注册表,则只需要验证一次。

注意

由于Docker Engine的限制,不支持将多平台镜像或具有证明的镜像加载到镜像存储库中。

为了使策略评估工作,您必须将镜像加载到运行程序的本地镜像存储库中。确保您正在构建没有证明的单平台镜像,并且您正在加载构建结果。否则,策略评估将失败。

还要注意作业的pull-requests: write权限。Docker Scout GitHub Action默认情况下会添加带有评估结果的拉取请求注释,这需要此权限。详情请参见拉取请求注释。

name: Docker

on:

push:

tags: ["*"]

branches:

- "main"

pull_request:

branches: ["**"]

env:

REGISTRY: docker.io

IMAGE_NAME: <IMAGE_NAME>

DOCKER_ORG: <ORG>

jobs:

build:

permissions:

pull-requests: write

runs-on: ubuntu-latest

steps:

- name: Log into registry ${{ env.REGISTRY }}

uses: docker/login-action@v3

with:

registry: ${{ env.REGISTRY }}

username: ${{ secrets.REGISTRY_USER }}

password: ${{ secrets.REGISTRY_TOKEN }}

- name: Setup Docker buildx

uses: docker/setup-buildx-action@v3

- name: Extract metadata

id: meta

uses: docker/metadata-action@v5

with:

images: ${{ env.IMAGE_NAME }}

- name: Build image

id: build-and-push

uses: docker/build-push-action@v4

with:

tags: ${{ steps.meta.outputs.tags }}

labels: ${{ steps.meta.outputs.labels }}

sbom: ${{ github.event_name != 'pull_request' }}

provenance: ${{ github.event_name != 'pull_request' }}

push: ${{ github.event_name != 'pull_request' }}

load: ${{ github.event_name == 'pull_request' }}

- name: Authenticate with Docker

uses: docker/login-action@v3

with:

username: ${{ secrets.DOCKER_USER }}

password: ${{ secrets.DOCKER_PAT }}

- name: Compare

if: ${{ github.event_name == 'pull_request' }}

uses: docker/scout-action@v1

with:

command: compare

image: ${{ steps.meta.outputs.tags }}

to-env: production

platform: "linux/amd64"

ignore-unchanged: true

only-severities: critical,high

organization: ${{ env.DOCKER_ORG }}

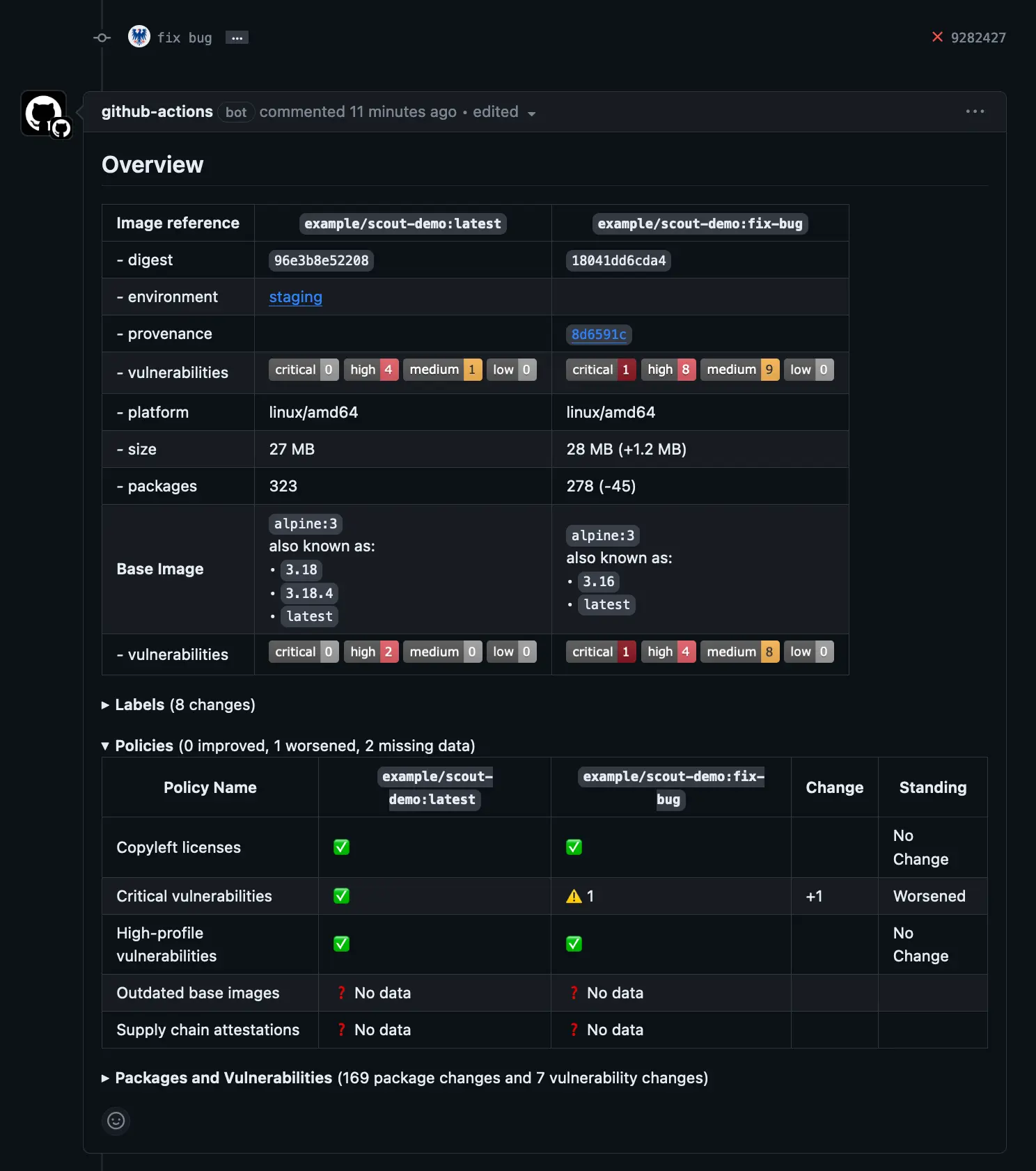

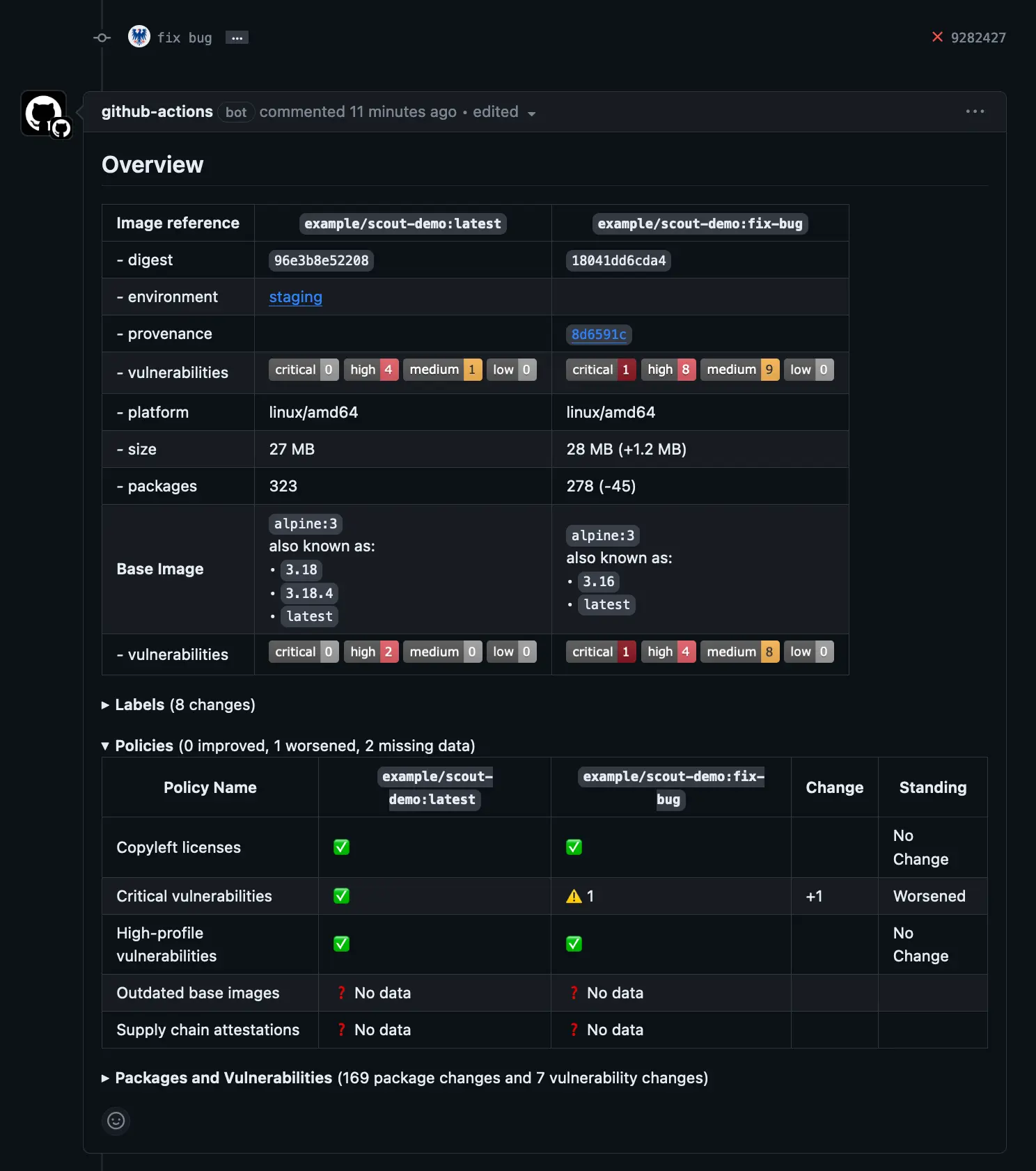

exit-on: policy下面的屏幕截图显示了当策略评估检查失败时GitHub PR注释的样子,因为与基线相比,PR镜像中的策略变得更糟。

此示例演示了如何使用GitHub Actions在CI中运行策略评估。Docker Scout还支持其他CI平台。更多信息,请参见Docker Scout CI集成。